Nuovi documenti sul Datagate mostrano come servizi americani e inglesi facciano man bassa di dati dagli smartphone. Così come dalle visualizzazioni su YouTube e dai like su Facebook. E sbucano pure i Puffi…

Distruggere con un lancio kamikaze delle costruzioni che nascondono i nemici (dei maiali cattivi, per giunta) mostra evidentemente una propensione ad attività terroristiche. Così devono aver pensato gli analisti dell’intelligence che hanno deciso di mettere Angry Birds – e moltissime altre app per smartphone – nel mirino del loro monitoraggio a tappeto. Scherzi a parte, l’ultima rivelazione del Datagate – proveniente dai documenti di Snowden, e diffusa da tre testate in contemporanea,

New York Times,

Guardian e

ProPublica – mostra come la National Security Agency americana e la controparte britannica GCHQ si siano focalizzate sulla raccolta di informazioni provenienti dalle applicazioni per cellulare – giochi, mappe, social network.

Google Maps, Angry Birds e le appAnche questa volta le slide pubblicate ci rivelano delle perle provenienti direttamente dalle penne più argute dell’intelligence: il programma di sorveglianza congiunto, recita un documento del GCHQ del 2008, “significa che chiunque usi Google Maps su uno smartphone sta lavorando in supporto del sistema GCHQ”. Un altro rapporto, del 2012, spiega come estrarre informazioni sull’utente dalla sua app, e come case study utilizza proprio Angry Birds (anche se la slide in questione non è stata ancora mostrata pubblicamente), il popolarissimo gioco, amato da grandi e piccini, scaricato 1,7 miliardi di volte in tutto il mondo. Che, a questo punto, è come dire 1,7 miliardi di sonde diffuse sui telefonini globali da parte dei servizi angloamericani.

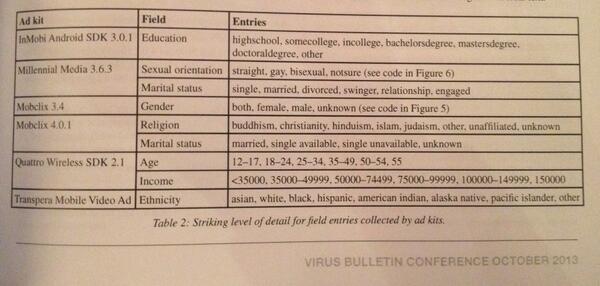

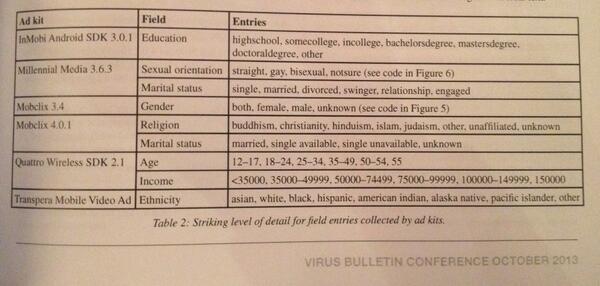

Ma come avviene la raccolta dati e di cosa stiamo parlando? Il punto è che le app trasmettono le informazioni che raccolgono sugli utenti in Rete. I dati possono essere i più vari a seconda del tipo di applicazione: modello del telefonino, età, genere, geolocalizzazione, preferenze sessuali, religiose, politiche, reti amicali, ma anche dettagli molto più specifici – molto dipende dalla tipologia di software e dalle impostazioni date dagli sviluppatori.

Per capirci: una slide fa un esempio d’oro (

vedi il documento), uno “scenario perfetto,” lo chiama, ovvero: “Un target che carica una foto su un social media, presa con un telefonino. Che cosa possiamo ottenere?”. La risposta è: una possibile immagine, email, tipo di telefonino, lista dei contatti, la localizzazione e un insieme di altre info. É vero che molti social network, come Facebook e Twitter, eliminano i metadati identificativi delle immagini (dati EXIF) prima della pubblicazione,

nota James Ball sul Guardian. Tuttavia in alcuni casi queste info possono essere ancora temporaneamente a disposizione mentre viaggiano attraverso i network.

Già, perché la raccolta avviene soprattutto a livello di cavi in fibra ottica, una attività già emersa in passato col programma Tempora della GCHQ e in cui i britannici si riconfermano ancora una volta inquietanti leader.

Cookies traditoriSecondo i documenti appena rivelati, comunque, il cuneo che apre la falla più grossa nei nostri telefonini arriva dalle piattaforme pubblicitarie mobili, perché raccolgono informazioni molto personalizzate, come Millenial Media. Quest’ultima lavora assieme a Angry Brids, Farmville, Call of Duty. Sapevamo già che la Nsa sfruttava i cookies, i file di tracciamento usati soprattutto dall’advertising online, e generati attraverso la semplice navigazione internet via browser, per ottenere informazioni sui suoi target. Ma i dati ricavati via telefonino sono in genere più ricchi, proprio perché combinano la geolocalizzazione in tempo reale, e informazioni precise sul dispositivo e il suo possessore. Un documento del 2012 della GCHQ mostrerebbe come la stessa agenzia sia sommersa dai metadati raccolti via cookie. Anche se, notano alcuni, le informazioni prese dalle app vanno ben oltre un semplice metadato (dato che descrive altri dati, e che è la foglia di fico delle agenzie di intelligence: “non intercettiamo veramente le conversazioni, si tratta solo di metadati”, è la difesa d’ufficio – in realtà anche i metadati, se presi in massa e analizzati, finiscono col diventare “contenuti”).

Mikko Hipponen, specialista di cybersicurezza a F-Secure, mostra in un tweet degli esempi di dati personali raccolti via app dai network pubblicitari: orientamento sessuale, stato coniugale, educazione, religione, reddito, etnia, età:

I Puffi e l’hacking mirato dei telefoniniAl di là della pesca di massa nel mare ricco delle app, le agenzie di intelligence portano avanti, in parallelo, anche operazioni di hacking mirato sui telefonini, di cui si era già parlato in precedenza, col catalogo degli attrezzi della Nsa. Ora emergono però ulteriori dettagli, tra cui una imperdibile slide della GCHQ che identifica alcuni suoi strumenti di attacco coi nomi dei Puffi (The Smurfs in inglese). E dunque avremo: Nosey Smurf, che è uno strumento per attivare il microfono di uno smartphone infettato e ascoltare la conversazione; il Tracker Smurf, per geolocalizzare con precisione un device; Dreamy Smurf, che consente di accendere un telefonino anche se rimane apparentemente spento; e infine Paranoid Smurf, che si riferisce alla capacità di nascondersi e di dissimularsi di questi spyware.

Sappiamo cosa guardi su YouTube (e cosa clicchi)Al di là del folclore spionistico, ancora una volta è la raccolta sistematica e globale di dati sensibili che lascia interdetti. Effettuata accedendo direttamente ai flussi di informazioni che scorrono nella Rete. Le rivelazioni su Angry Birds e le app si aggiungono a quelle di ieri della

NBC News (e di Glenn Greenwald), secondo le quali le spie britanniche hanno anche implementato un sistema di monitoraggio (nome in codice, Squeaky Dolphin,

vedi le slide: nota di colore, compare pure una foto di Schettino) in tempo reale delle attività degli utenti di YouTube, Facebook e Blogspot/Blogger. I video guardati, le pagine di Facebook su cui si mette Mi Piace, le visite ai blog: tutti questi dati sono presi e messi da parte e visualizzati per operazioni di data mining.

Come possono essere utilizzate tali info? Ce lo spiega ancora una volta una presentazione fatta dall’intelligence inglese ai colleghi americani, che mostra come estrarre, in tempo reale, tendenze e indicazioni sulle proteste antigovernative del Bahrein del 2012, attraverso i social media. Ma dalla massa di dati, se necessario, è comunque possibile risalire a dettagli più specifici e ad personam.

Insomma, il Datagate sembra davvero un pozzo senza fondo, in cui stanno precipitando giorno dopo giorno molte delle illusioni degli utenti e degli attivisti digitali. E che rischia di inghiottire però anche una parte dell’economia digitale.

fonte: wired.it